- Administration

- Paramètres de l'organisation

- Configurer et gérer l'authentification unique (SSO) avec SafetyCulture

Configurer et gérer l'authentification unique (SSO) avec SafetyCulture

Découvrez comment configurer et gérer le SSO pour votre organisation SafetyCulture via l'application Web, offrant ainsi aux utilisateurs un moyen plus simple et plus sécurisé de se connecter à leur compte.Les produits tiers peuvent évoluer au fil du temps, c'est pourquoi certaines étiquettes ou mises en page d'écran mentionnées dans cet article peuvent être différentes. Si vous remarquez des informations obsolètes, veuillez nous en faire part à l'aide du formulaire de commentaires situé au bas de cette page.

Pourquoi configurer le SSO ?

L'authentification unique (SSO) est un excellent moyen de réduire les risques liés à l'accès au site et de réduire le temps perdu lié aux différentes combinaisons de noms d'utilisateur et de mots de passe. Avec SafetyCulture, vous pouvez configurer le SSO avec toute solution d'authentification qui utilise la norme SAML (Security Assertion Markup Language) 2.0. Cela inclut certaines des solutions les plus courantes telles que Active Directory (ADFS, Azure), PingFederate, Google et Okta.

Si vous êtes sur Offre Enterprise, contactez votre responsable de la réussite client pour obtenir de l'aide avec SSO, le provisioning des utilisateurs, ou les intégrations tierces (Power Automate, Power BI, Zapier). Notre équipe d'assistance technique ne peut fournir qu'une assistance limitée dans ces zones.

Vous aurez besoin

Solution SSO qui utilise SAML 2.0

Les connexions SSO sont spécifiques à chaque organisation. Si vous faites partie de multiples organisations et que vous souhaitez mettre en place une connexion SSO unique pour toutes vos organisations, veuillez contacter votre Responsable de la réussite client pour obtenir de l'aide.

Options SSO

Vous pouvez configurer le SSO SAML ou ADFS avec l'une des options suivantes :

SSO initiée par le fournisseur de services (recommandé) : un utilisateur qui tente de se connecter via SafetyCulture sera automatiquement redirigé vers le portail SSO de votre entreprise pour authentification. Une authentification réussie redirigera automatiquement l'utilisateur vers SafetyCulture.

SSO initiée par le fournisseur d'identité : Un utilisateur qui tente de se connecter via SafetyCulture doit commencer par le portail SSO de votre entreprise pour s'authentifier. Une authentification réussie amènera l'utilisateur à SafetyCulture.

Configurer SSO

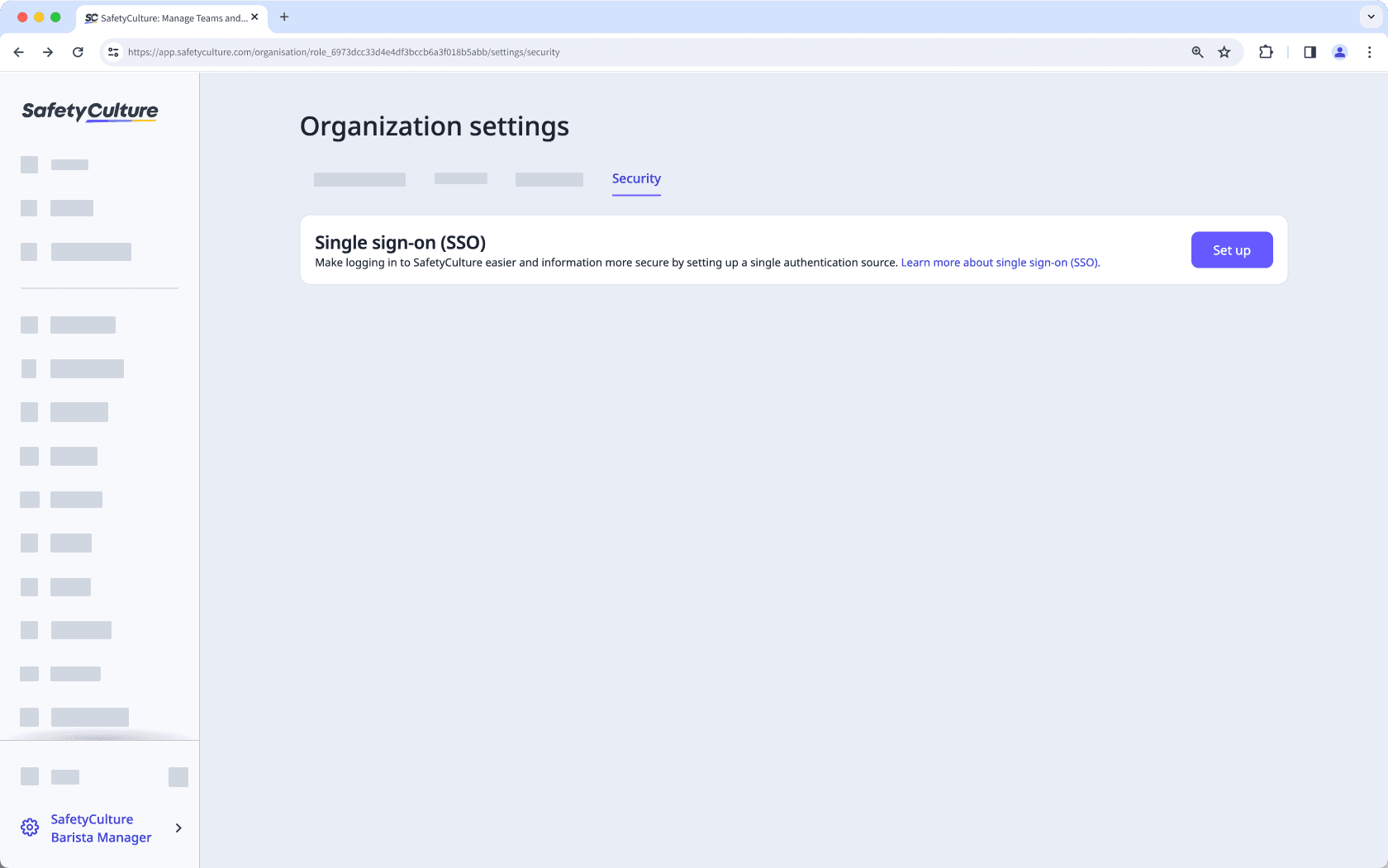

Cliquez sur le nom de votre organisation en bas à gauche de la page et sélectionnez Paramètres de l'organisation.

Sélectionnez Sécurité en haut de la page.

Cliquez sur Configurer dans la case « authentification unique (SSO) ».

Sélectionnez la connexion SSO que vous souhaitez utiliser pour configurer votre connexion.

Cliquez sur Terminer la configuration.

Cliquez sur Fermer.

Après avoir configuré votre connexion sur la page du fournisseur de service, assurez-vous d'activer la « connexion SSO » dans SafetyCulture pour permettre aux utilisateurs de se connecter via SSO.

Gérer le SSO

Cliquez sur le nom de votre organisation en bas à gauche de la page et sélectionnez Paramètres de l'organisation.

Sélectionnez Sécurité en haut de la page.

Dans la section « Authentification unique (SSO) », cliquez sur

Modifier.

Pour modifier votre connexion, cliquez sur Modifier la connexion SSO. Vous serez redirigé vers la page du fournisseur d'identité pour modifier la connexion.

Pour supprimer votre connexion, cliquez sur Supprimer la connexion SSO. Dans la fenêtre contextuelle, cliquez sur Supprimer.

Cliquez sur Enregistrer les modifications.

Vous ne pouvez modifier et tester votre connexion qu'après la migration vers les nouveaux domaines SSO.

Questions fréquentes

Oui, vous pouvez empêcher les utilisateurs de votre organisation de se connecter par l'intermédiaire de votre fournisseur SSO en réglant votre type de connexion SSO sur « Autoriser la connexion SSO uniquement ».

Oui, vous pouvez le faire en mettant à jour le paramètre Type de connexion SSO de votre organisation et en le remplaçant par « Renforcer la SSO pour les domaines nommés ». Une fois ce paramètre sélectionné, la connexion SSO sera basée sur l'e-mail du compte de l'utilisateur.

Si le domaine d'e-mail d'un utilisateur correspond à ceux configurés pour la connexion SSO de son organisation, il ne peut se connecter qu'à l'aide de son compte SSO.

Si le domaine d'e-mail d'un utilisateur ne correspond pas à ceux configurés pour la connexion SSO de son organisation, il peut se connecter à l'aide de son mot de passe tout en ayant la possibilité d'utiliser son compte SSO si celui-ci s'applique à lui.

Il est probable que vous n'ayez pas défini l'attribut « e-mail »dans vos réponses SAML. Veuillez vérifier si vous avez un attribut appelé « email » dans vos réponses SAML. Si l'e-mail dans la réponse n'est pas appelé « e-mail », veuillez renommer le champ en « e-mail ».

Si les étapes ci-dessus ne permettent toujours pas de résoudre le problème, veuillez contacter votre point de contact chez SafetyCulture pour obtenir de l'aide.

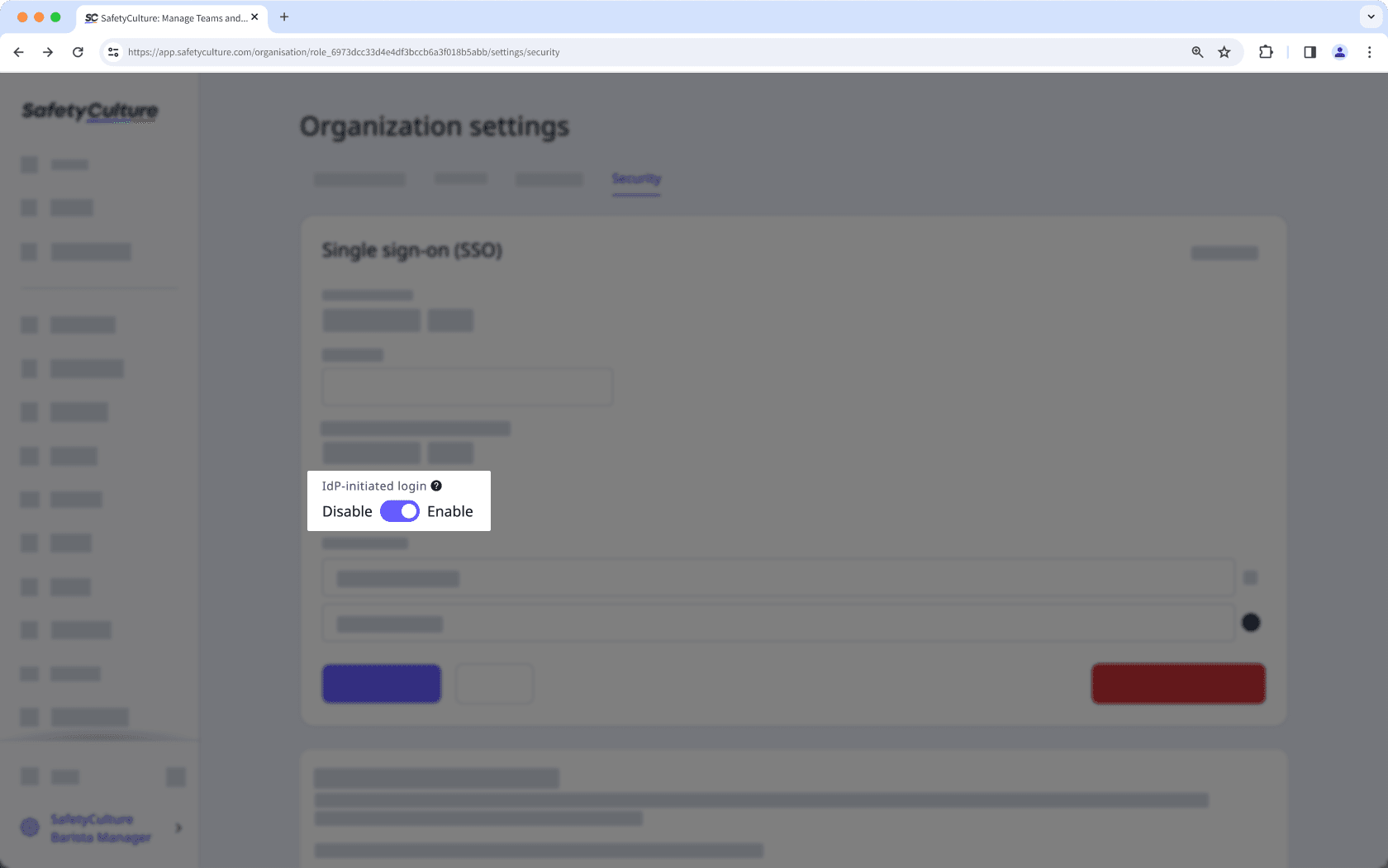

Once the single sign-on for your organization is set up successfully, you can enable IdP-initiated login via the web app:

Click your organization name on the lower-left corner of the page and select Paramètres de l'organisation.

Select Sécurité on the top of the page.

Click

Modifierin the "Single sign-on (SSO)" box.

Turn Connexion initiée par le FdIon.

Cliquez sur Enregistrer les modifications.

Veuillez contacter votre point de contact SafetyCulture pour obtenir de l'aide.

Non, vous n'avez pas besoin de vérifier les domaines d'e-mail pour que le SSO de votre organisation fonctionne. Toutefois, si vous souhaitez utiliser le provisioning des comptes utilisateurs juste à temps (JIT) pour votre organisation, vous devrez vérifier les domaines d'e-mail.

Bien que votre configuration existante ne soit pas affectée, nous vous recommandons de migrer vers les nouveaux domaines SSO pour modifier et tester votre connexion.

Oui, la page de configuration du fournisseur d'identité peut être accessible publiquement lorsque vous partagez le lien, afin que les autres administrateurs de votre équipe puissent configurer la connexion.

Cependant, le lien expire 10 minutes après avoir été généré lors de la configuration ou de la modification d'une connexion. Si le lien a expiré, vous pouvez en générer un nouveau en suivant les mêmes étapes.

Cette page vous a-t-elle été utile?

Merci pour votre commentaire.