- Verwaltung

- Organisationseinstellungen

- Einrichten und Verwalten von Single Sign-On (SSO) mit SafetyCulture

Einrichten und Verwalten von Single Sign-On (SSO) mit SafetyCulture

Erfahren Sie, wie Sie SSO für Ihre SafetyCulture-Organisation über die Web-App einrichten und verwalten können, um den Benutzern eine einfachere und sicherere Möglichkeit zu bieten, sich in ihre Konten einzuloggen.Produkte von Drittanbietern können sich im Laufe der Zeit ändern, so dass einige Labels oder Bildschirmlayouts in diesem Artikel in Ihrer Umgebung möglicherweise anders aussehen. Wenn Sie feststellen, dass etwas nicht mehr aktuell ist, verwenden Sie das Feedback-Formular am Ende dieser Seite, um uns dies mitzuteilen.

Warum sollte ich SSO einrichten?

Single Sign-On (SSO) ist eine großartige Möglichkeit, die Risiken des Website-Zugangs zu reduzieren und die Ermüdung durch die Verwendung verschiedener Benutzernamen und Passwortkombinationen zu verringern. Mit SafetyCulture können Sie SSO mit jeder Authentifizierungslösung einrichten, die den Standard Security Assertion Markup Language (SAML) 2.0 verwendet. Dazu gehören einige der gängigsten Lösungen, wie z.B. Active Directory (ADFS, Azure), PingFederate, Google und Okta.

Wenn Sie auf Enterprise-Tarifsind, wenden Sie sich an Ihren Customer Success Manager, um Hilfe zu erhalten: mit SSO, User Provisioningoder Integrationen von Drittanbietern (Power Automate, Power BI, Zapier). Unser Kundensupport-Team kann in diesen Bereichen nur begrenzte Unterstützung leisten.

Was Sie brauchen

SSO-Verbindungen sind organisationsspezifisch. Wenn Sie Teil von mehrere Organisationen sind und eine SSO-Verbindung für alle Ihre Organisationen einrichten möchten, wenden Sie sich bitte an Ihren Customer Success Manager, um Unterstützung zu erhalten.

SSO-Optionen

Sie können entweder SAML- oder ADFS-SSO mit einer der folgenden Optionen einrichten:

Service Provider (SP)-initiiertes SSO (empfohlen): Ein Benutzer, der versucht, sich über SafetyCulture anzumelden, wird zur Authentifizierung automatisch auf das SSO-Portal Ihres Unternehmens umgeleitet. Bei erfolgreicher Authentifizierung wird der Benutzer automatisch zu SafetyCulture zurückgeleitet.

Identity Provider (IdP)-initiiertes SSO: Ein Benutzer, der versucht, sich über SafetyCulture anzumelden, muss sich zunächst über das SSO-Portal Ihres Unternehmens authentifizieren. Bei erfolgreicher Authentifizierung wird der Benutzer zu SafetyCulture weitergeleitet.

SSO einrichten

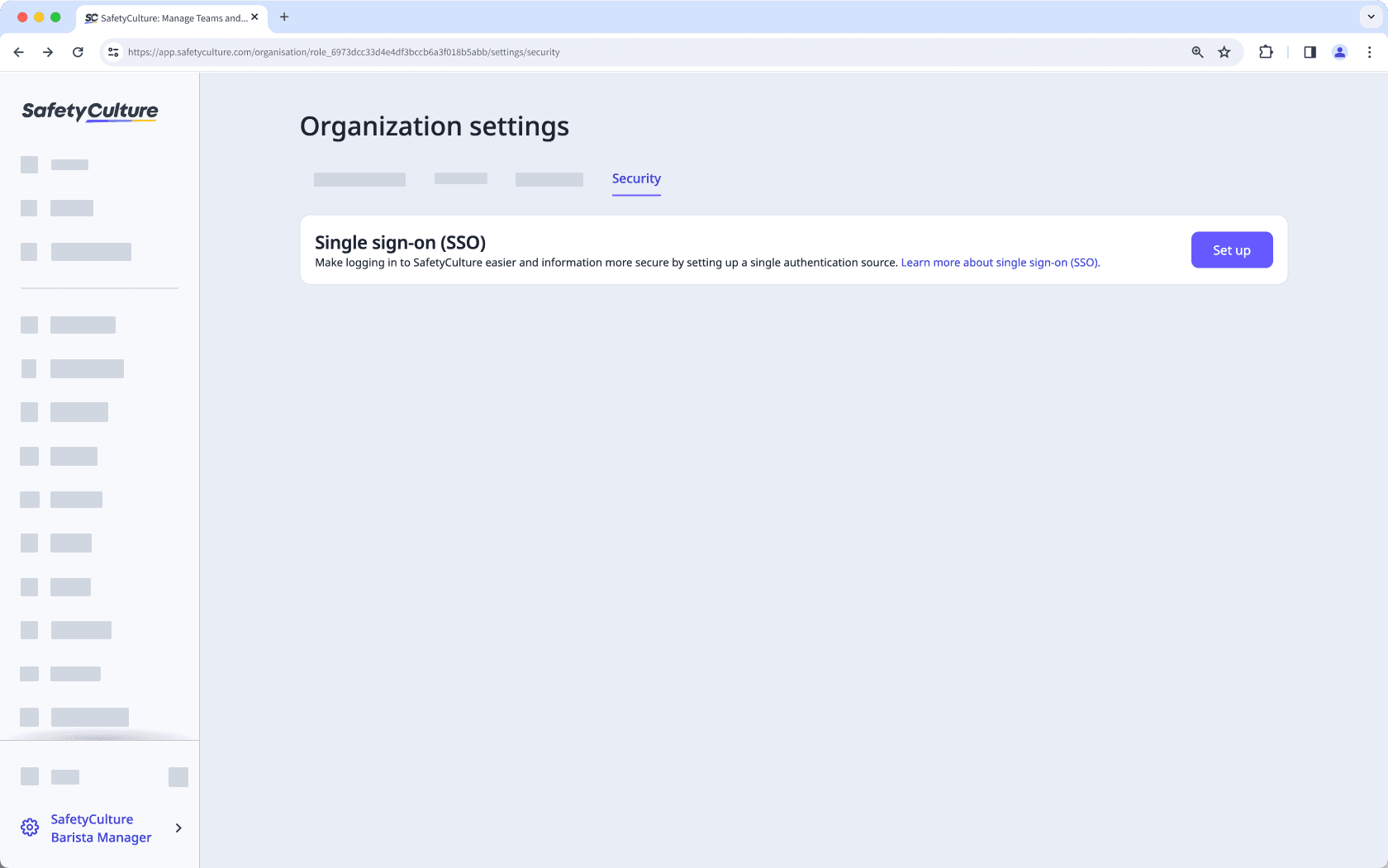

Klicken Sie unten links auf der Seite auf den Namen Ihrer Organisation und wählen Sie Organisationseinstellungen aus.

Wählen Sie am oberen Rand der Seite Sicherheit aus.

Klicken Sie auf Einrichtenim Feld "Single Sign-On (SSO)".

Wählen Sie aus, welche SSO-Verbindung Sie verwenden möchten, und konfigurieren Sie Ihre Verbindung entsprechend.

Klicken Sie auf Einrichtung abschließen.

Klicken Sie auf Schließen.

Nachdem Sie Ihre Verbindung auf der Seite des Dienstanbieters eingerichtet haben, stellen Sie sicher, dass Sie die "SSO-Verbindung" in SafetyCulture aktivieren, damit sich die Benutzer mit SSO anmelden können.

SSO verwalten

Klicken Sie unten links auf der Seite auf den Namen Ihrer Organisation und wählen Sie Organisationseinstellungen aus.

Wählen Sie am oberen Rand der Seite Sicherheit aus.

Klicken Sie im Abschnitt "Single Sign-on (SSO)" auf

Bearbeiten.

Um Ihre Verbindung zu bearbeiten, klicken Sie auf SSO-Verbindung bearbeiten. Sie werden zur Seite des Identitätsanbieters weitergeleitet, um die Verbindung zu bearbeiten.

Um Ihre Verbindung zu löschen, klicken Sie auf SSO-Verbindung löschen. Klicken Sie im Pop-up-Fenster auf Löschen.

Klicken Sie auf Änderungen speichern.

Sie können Ihre Verbindung erst bearbeiten und testen, nachdem Sie auf die neuen SSO-Domänen migriert haben.

Häufig gestellte Fragen

Ja, Sie können die Anmeldung der Nutzer Ihrer Organisation auf Ihren SSO-Anbieter beschränken, indem Sie den SSO-Anmeldetyp auf "Nur SSO-Anmeldung zulassen" einstellen.

Ja, das können Sie tun, indem Sie die Einstellung für den SSO-Anmeldetyp Ihrer Organisation auf „SSO für benannte Domains erzwingen“ aktualisieren. Sobald diese Einstellung ausgewählt wurde, erzwingt sie die SSO-Anmeldung basierend auf der E-Mail-Adresse des Nutzerkontos.

Wenn die E-Mail-Domain eines Nutzers übereinstimmt mit den für die SSO-Verbindung seiner Organisation konfigurierten Domains, kann er sich nur über sein SSO-Konto anmelden.

Wenn die E-Mail-Domain eines Nutzers nicht übereinstimmt mit den für die SSO-Verbindung seiner Organisation konfigurierten Domains, kann er sich mit seinem Passwort anmelden und hat weiterhin die Möglichkeit, sein SSO-Konto zu verwenden, wenn dies auf ihn zutrifft.

Wahrscheinlich haben Sie das Attribut "email" oder den Anspruch in Ihren SAML-Antworten nicht gesetzt. Bitte prüfen Sie, ob Sie in Ihren SAML-Antworten ein Attribut namens "email" haben. Wenn die E-Mail in der Antwort nicht "E-Mail" heißt, benennen Sie das Feld bitte in "E-Mail" um.

Wenn das Problem durch die oben genannten Schritte immer noch nicht gelöst ist, wenden Sie sich bitte an Ihren Ansprechpartner von SafetyCulture. Wir helfen Ihnen gerne.

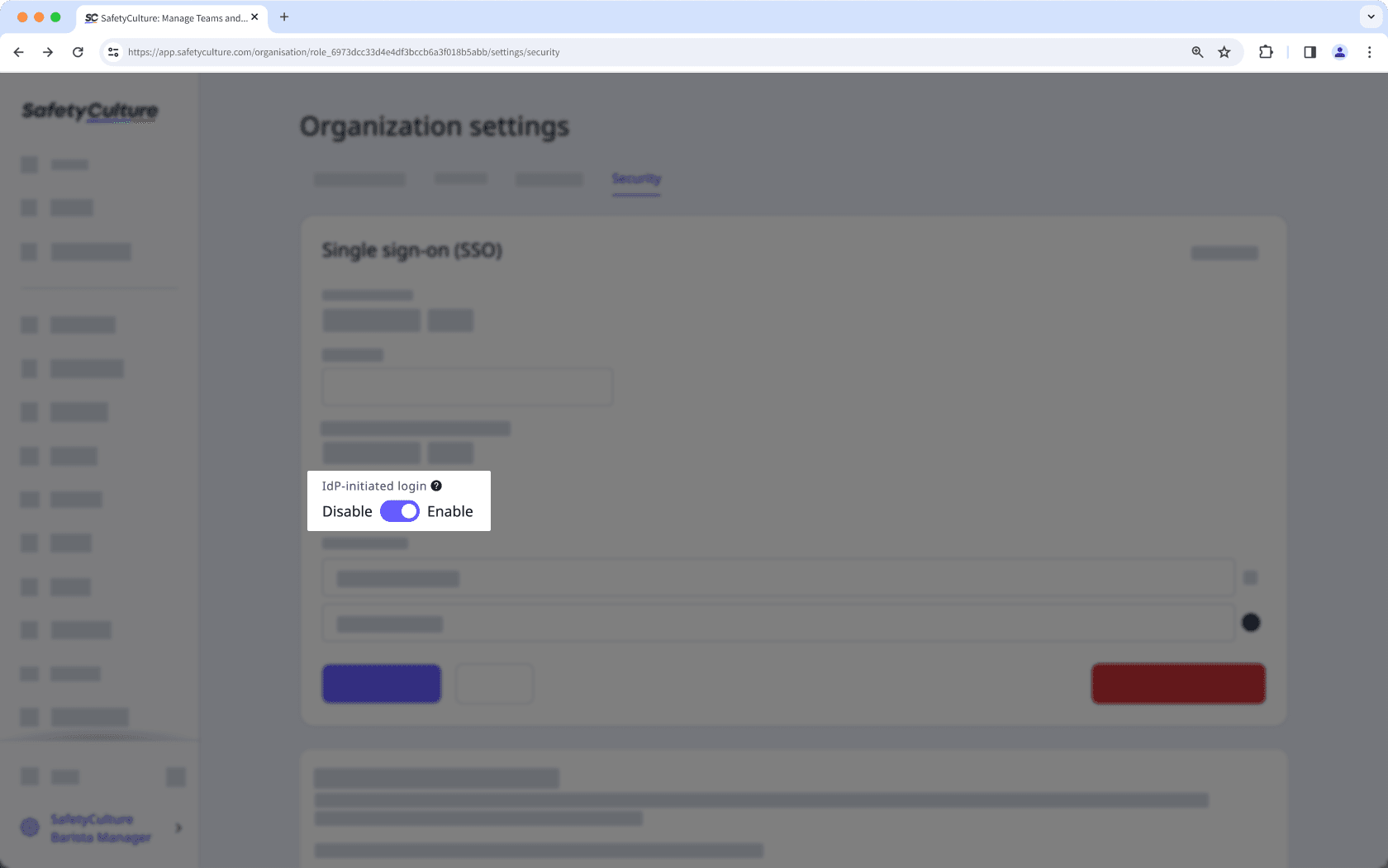

Once the single sign-on for your organization is set up successfully, you can enable IdP-initiated login via the web app:

Click your organization name on the lower-left corner of the page and select Organisationseinstellungen.

Select Sicherheit on the top of the page.

Click

Bearbeitenin the "Single sign-on (SSO)" box.

Turn Anmeldung durch Identitätsanbieteron.

Klicken Sie auf Änderungen speichern.

Bitte wenden Sie sich an Ihren Ansprechpartner von SafetyCulture, um Unterstützung zu erhalten.

Nein, die Verifizierung der E-Mail-Domänen ist nicht erforderlich, damit SSO in Ihrer Organisation funktioniert. Wenn Sie jedoch Just-in-Time (JIT) Bereitstellung für Ihre Organisation verwenden möchten, müssen Sie die E-Mail-Domänen verifizieren.

Obwohl Ihre bestehende Konfiguration nicht beeinträchtigt wird, empfehlen wir Ihnen, auf die neuen SSO-Domänen zu migrieren, um Ihre Verbindung zu bearbeiten und zu testen.

Ja, die Einrichtungsseite des Identitätsanbieters kann öffentlich zugänglich sein, wenn Sie den Link freigeben, sodass andere Administratoren in Ihrem Team die Verbindung konfigurieren können.

Der Link läuft jedoch 10 Minuten nach seiner Erstellung ab, wenn Sie eine Verbindung einrichten oder bearbeiten. Wenn der Link abgelaufen ist, können Sie einen neuen Link erstellen, indem Sie die gleichen Schritte ausführen.

War diese Seite hilfreich?

Vielen Dank für Ihre Anmerkungen.